最近护卫神运维团队接到一个客户反馈,手机用户访问不存在的页面(状态为404)会被劫持跳转到黄色网站,用电脑访问不会被劫持,手机访问存在的网页也不会被劫持。如下图:

护卫神马上分配工程师进行处理。

首先我们分析特性,只对手机劫持,这不是特别的特性,很多脚本都能实现。

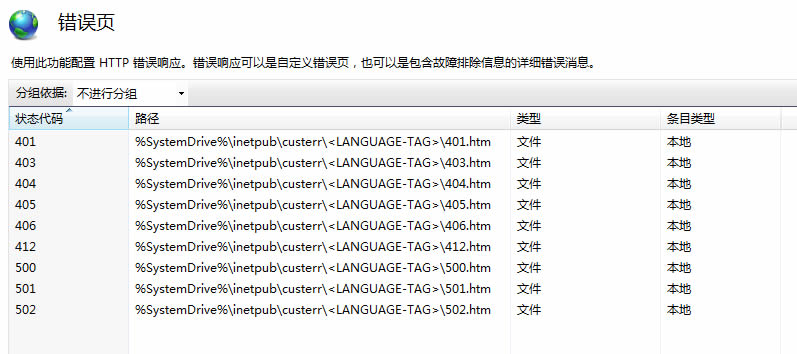

有特点的是“只对状态为404的不存在网页进行劫持”。立刻就想到是不是篡改了客户的404设置,马上打开IIS查看。

然而客户根本就没有设置404页面,系统默认的404文件检查后也没有发现问题。

这就奇了怪了,不过已经可以确定不是网站自身的问题。

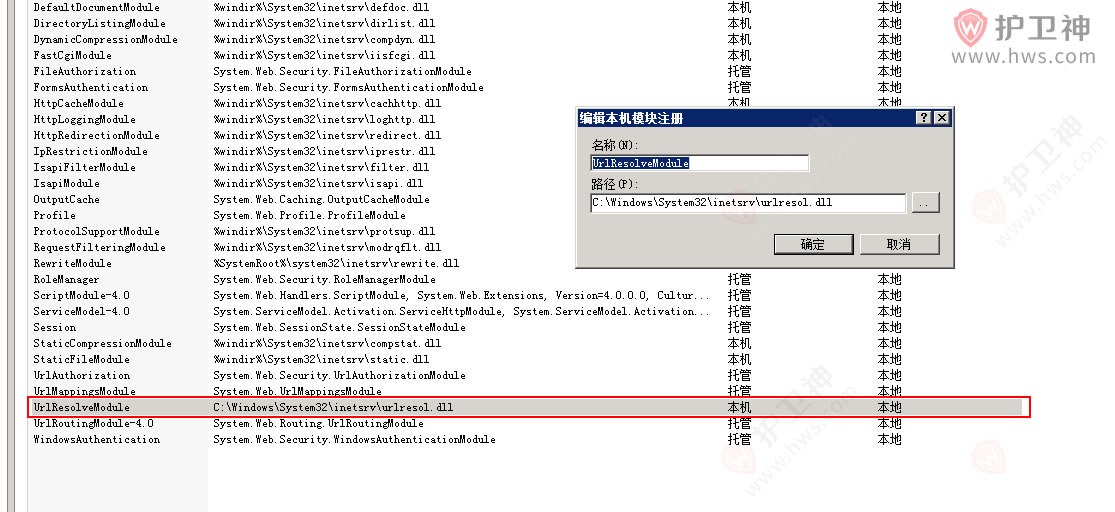

依据我们以往的经验,此类劫持往往是黑客在IIS中加载了非法DLL导致,在IIS中有两处可以植入DLL:ISAPI筛选器和处理程序映射。

马上进行检查,ISAPI很简单,就几条记录,均没有问题。再检查处理程序映射,果然发现一条非法记录:

告诉大家一个小窍门:当您不确定哪些是合法DLL时,您先在本地安装IIS,然后逐个对比,就能找出非法DLL了。

马上删除这个DLL,重启IIS,果然不再劫持了。

原因找到了,接下来需要做的就是如何彻底解决,防止再次被植入DLL。

不要以为删除就没事了,黑客能植入一次,就可以植入多次。需要做一些安全防护才能防止被再次植入。

黑客之所以能植入DLL,一般是通过服务器漏洞实施的(也有可能是通过网站漏洞作为跳板入侵的服务器)。

护卫神的工程师首先给客户做了一次系统安全加固,找出并修复服务器上的所有安全隐患;然偶再部署“护卫神・防入侵系统”,7*24主动防御入侵。

只有通过“软件+服务”的方式,才能彻底解决服务器安全问题。

最终客户再也没有网站被劫持问题困扰了。