OpenCart是全球主流的 PHP 开源电子商务建站系统。OpenCart系统安装方便、功能强大、操作简单。支持多语言、多货币、多店铺等功能。

国家信息安全漏洞共享平台于2025-01-22公布该程序存在代码注入漏洞。

漏洞编号:CNVD-2025-02101、CVE-2025-0214

影响产品:OpenCart 4.0.0.1

漏洞级别:中

公布时间:2025-01-22

漏洞描述:OpenCart 4.0.0.1版本存在SQL注入漏洞,该漏洞源于 /admin/index.php 文件的参数headermenu_id会导致SQL注入。攻击者可利用该漏洞执行SQL注入攻击。

解决办法:

目前厂商已经发布修复补丁,详情:https://www.opencart.com/index.php?route=cms/download/history

同时也可以使用『护卫神・防入侵系统』的“SQL注入防护”模块来解决该注入漏洞,不止对该漏洞有效,对所有的SQL注入漏洞和跨脚本漏洞都可以防护。

1、SQL注入防护和XSS跨站攻击防护

『护卫神・防入侵系统』自带的SQL注入防护模块(如图一)除了拦截SQL注入,还可以拦截XSS跨站脚本(如图二),一并解决OpenCart的其他安全漏洞,拦截效果如图三。

(图一:SQL注入防护模块)

(图二:XSS跨站脚本攻击防护)

(图三:SQL注入拦截效果)

2、防篡改保护和后台保护

如果对安全要求较高,还可以使用『护卫神・防入侵系统』系统的“篡改防护”模块,对OpenCart做防篡改保护。

在“篡改防护-添加CMS防护”(如图四)。选择网站目录,安全模板选择“OpenCart安全模板”,并填写正确的后台地址,点击“确定”按钮,就添加好了。

护卫神.防入侵系统内置有OpenCart的篡改防护规则,只需简单设置即可解决,非常方便!

(图四:添加OpenCart防篡改规则)

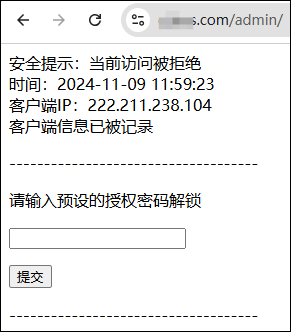

设置好以后,防入侵系统就会对后台进行保护,后期访问时需要先验证授权密码(如图五),只有输入了正确的密码才能访问。

(图五:访问后台需要输入授权密码)