在服务器日常运维中,我们经常会遇到访问卡顿、资源异常飙升、甚至被植入后门的情况。这些问题的背后,往往有一个共同的源头――恶意IP。它们就像网络世界里的“惯犯”,不断试探和攻击我们的服务器。那么,如何有效拦截这些恶意IP呢?要解决问题,得先认清目标。

首先我们要明白什么是恶意IP。

恶意IP是指那些被证实或高度怀疑用于发起网络攻击、入侵、欺诈、垃圾邮件或其他非法或恶意行为的IP地址。常见恶意行为有:扫描服务器和网站漏洞、反弹Shell平台、暴力破解密码(SSH、RDP等)、冒充蜘蛛采集网站、PCDN非法下载,以及存放病毒、勒索软件、木马供人下载等等。这些行为不仅会消耗服务器资源,更可能导致数据泄露或服务中断。

拦截恶意IP非常简单,在防火墙就可以操作;云服务器还可以到云厂商的安全组操作。

Windows拦截恶意IP方法:

:: 为了防护效果,入口规则和出口规则都需要添加 :: name="Block_192.168.1.100_In",双引号中的是规则名称,可以任意指定 :: remoteip=192.168.1.100/32,等号后面的是恶意IP,结尾一定要加 /32 :: 拦截入站流量(外部访问本机) netsh advfirewall firewall add rule name="Block_192.168.1.100_In" dir=in interface=any action=block remoteip=192.168.1.100/32 :: 拦截出站流量(本机访问外部) netsh advfirewall firewall add rule name="Block_192.168.1.100_Out" dir=out interface=any action=block remoteip=192.168.1.100/32

Linux拦截恶意IP方法:

# 为了防护效果,入口规则和出口规则都需要添加 # 192.168.1.100替换为需要拦截的恶意IP # 拦截入站流量(外部访问本机) iptables -I INPUT -s 192.168.1.100 -j DROP # 拦截出站流量(本机访问外部) iptables -I OUTPUT -s 192.168.1.100 -j DROP

拦截是不是非常简单,真正的难点在于如何收集恶意IP。

比较简单的方法是关注公众号“国家网络安全通报中心”。

中国国家网络与信息安全信息通报中心会定期发布恶意IP和域名,将这些IP添加到防火墙拦截名单就行。

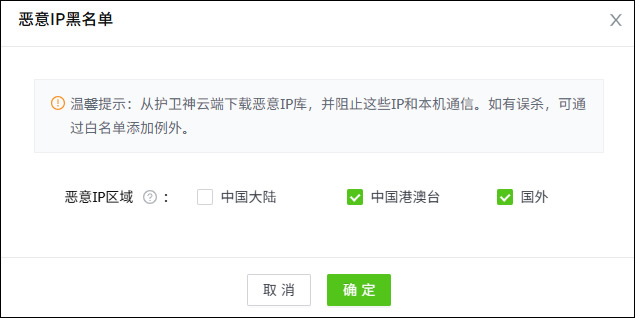

这个方法需要经常关注公众号通知,比较耗费时间,手工添加到服务器也非常繁琐,同时公布的恶意IP比较少,并且主要以病毒为主。关于漏洞扫描、反弹Shell、暴力破解、伪蜘蛛、PCDN等类型的恶意IP几乎没有,对服务器起不到良好的保护作用。如果想要防护效果全面,建议使用商业库,强烈推荐【护卫神.防入侵系统】,自带几十万恶意IP。依托护卫神自建的全球威胁监测网络,全球捕获各类恶意IP,并且可按地域分类(中国大陆、中国港澳台、国外);对于每个拦截的恶意IP也有详细日志,让您再也不惧怕恶意IP的骚扰了。

(恶意IP防护,支持选择区域)

(恶意IP拦截日志)